SSL 가시성이란 기존 SSL 통신에서 가시성 장비를두어 입출입하는 트래픽을 복호화하여 필터하는 기술을 말한다.

1. 정의

언뜻보면 왜 복호화를 해서 보안에 취약하게 하는거 아니냐라고 생각할 수 있지만 SSL통신이 발생하면서 해커는 여러 악성코드를 SSL을 통한 암호화통신으로 기존의 필터링 기법을 회피하고 있다.

또한 정보 유출사건에 대하여도 나가는 데이터가 SSL 통신으로 암호화가되어있으면 유출되면안되는 중요한정보인지 아닌지 판단이 어렵다.

때문이 최근에 SSL 가시성 장비를두어 많은 곳에서 데이터 유출을 막고(SSL DLP라고도함) 또 악성코드를 방어하고자 하는 움직임을 보이고 있다.

2. 방법

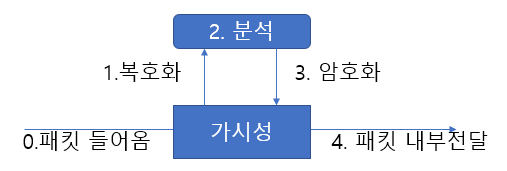

- 인라인 방법

인라인 방법은 위와 같다 가시성 장비에서 복호화를 진행하고 패킷 분석을 진행한다.

그리고 다시 암호화를 진행하여 패킷을 내부서버로 전달한다. 이 방법은 확실한 대응이 가능하나 성능상의 문제가 발생할 수도 있다.

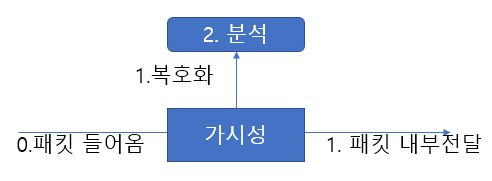

- 미러링 방법

미러링 방법은 복호화해서 분석 장비에 전달해주는 것은 같으나 IDS 미러링방식과 마찬가지로 받은 패킷을 분석장비에 보냄과 동시에 내부서버로 그냥 보낸다.

3. 암복호화 원리

SSL 가시성은 결국 가시성 장비내에서 패킷의 암복호화가 가능한 것이 핵심이다.

그렇다면 SSL 통신에 사용하는 key가 해당 장비내에 존재한다는 것이 포인트이다.

그럼 어떻게 key를 내부에 저장할 수 있을까?

역시 두 가지 방법이 존재한다.

- key 삽입

첫 번째 방법은 매우 간단하다. 그냥 SSL 키생성 시에 키를 그냥 inject해주면 된다. 하지만 이 경우 SSL 통신을 주고받는 모든 서버들과 인터넷을 제어할 수 있어야 한다. 즉 내부망, 인트라넷 등과 같은 내부 제어 영역에 속한 네트워크에서는 해당 방법을 활용할 수 있으나 일반 인터넷망에서는 사용이 어렵다. 애초에 서버의 개인키와 인증서를 inject하기위해 서버에서 키를 가져오는 과정자체가 보안상 할 수 없는 행동이다.

- 사설 CA 탑재

두 번 째 방법은 모든 서버를 제어할 수 없는 인터넷망에서 사용할 수 있는 방법이다.

SSL 통신은 결국 handshake과정에서 certificate verify를 진행하는데 이 때 사설 CA를 만들어서 SSL 가시성 장비내에 두고 이를 활용해서 handshake를 진행하는 방법이다.

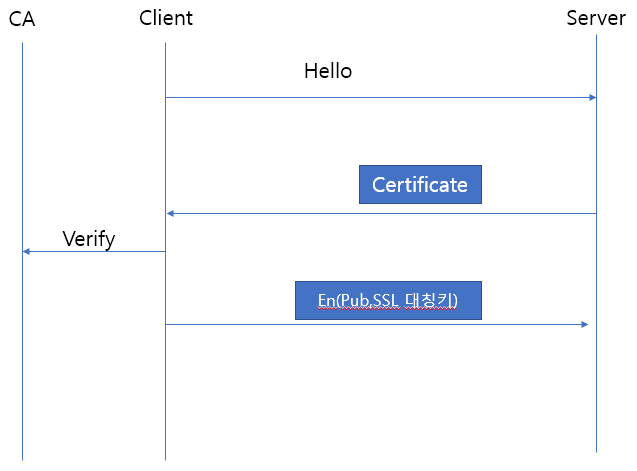

먼저 기존 SSL/TLS과정을 간단히보면

위와 같이 Hello로 시작하여 서버가 클라이언트로 Certificate를 전달하고 CA를통해서 인증하여 Server의 public key를 획득하고 해당 키로 SSL통신에 쓰이는 대칭키를 암호화해서 Server로 전달함으로써 SSL통신을 위한 키를 교환하고 Change Cipher Spec으로 SSL통신 준비과정을 마친다.

위와 같이 교환을하면 결국 가시성장비는 SSL 암복호화를위한 대칭키를 얻을 수가 없다. 때문에 아래와 같은 방법을 이용한다.

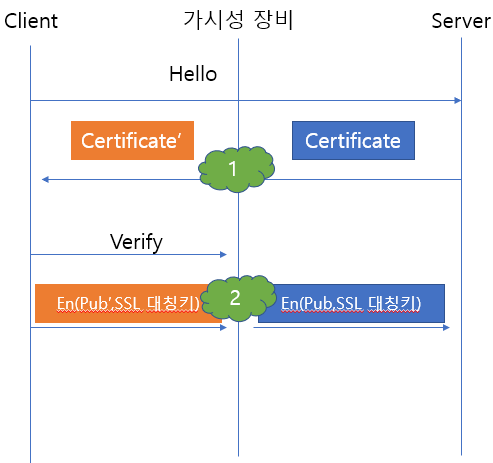

위와같이 가시성장비가 중간에 존재하게되는데 가시성장비는 SSL 통신을 위한 대칭키를 얻기위해 아래 절차를 진행한다.

- Client에서 Hello 진행

- Server에서 Certificate를 가시성 장비로 전달

- 가시성 장비에서 Certificate를 verify하여 pubkey를 얻고 자신의 private'/public'를 생성하여 public'을 넣어 private'로 인증서' 생성

- 인증서'을 Client로 전달

- Client는 가시성장비 내 CA를 통해서 Verify하고 public'을 획득

- SSL 통신을위한 대칭키를 public'로 암호화하여 가시성 장비에 전달

- 가시성장비에서 private'로 복호화하여 SSL 대칭키 획득 및 public키로 다시 암호화하여 Server에 전달

- Server에서는 다시 private로 복호화하여 SSL 대칭키 획득

위 과정을 통해서 가시성장비, Server, Client모두 SSL 통신에 사용하는 대칭키를 얻을 수 있다.

다만 여기서 SSL 가시성장비내 존재하는 CA가 신뢰받는 인증기관의 체인서인증을 만들지못했으면 Client에서 접속할 때 안전하지 않는 사이트라는 에러 창을 볼 수 있다.

- ref

'Security > Security' 카테고리의 다른 글

| [Certificate] 인증서 (0) | 2022.08.24 |

|---|---|

| [Cipher] Challenge & Response 인증 (0) | 2022.04.05 |